Le passkey e le nuove policy di Google contro le password deboli sono il segno di un cambiamento epocale che è già in corso: la transizione verso soluzioni passwordless sta interessando anche l’ambito aziendale.

Abbiamo già analizzato l’importanza di una strategia strutturata per la gestione delle credenziali, attraverso strumenti come password manager, policy interne e formazione dei dipendenti.

Oggi il tema dell’autenticazione sicura si arricchisce di nuove tecnologie che meritano attenzione da parte delle imprese. Da un lato, cresce l’interesse per le passkey, un sistema che consente di eliminare la password tradizionale grazie all’uso della crittografia e dell’autenticazione biometrica. Dall’altro, grandi fornitori di servizi – come Google – stanno introducendo meccanismi di blocco automatico delle password deboli, con l’obiettivo di ridurre l’uso di credenziali facilmente attaccabili.

Questi cambiamenti aprono scenari rilevanti per le aziende: non solo in termini di sicurezza, ma anche in ottica di semplificazione della gestione degli accessi, riduzione dell’errore umano e miglioramento della compliance.

Le passkey rappresentano un’evoluzione nel modo in cui gli utenti – inclusi dipendenti e collaboratori – possono autenticarsi all’interno di applicazioni e piattaforme. Si tratta di credenziali digitali basate su crittografia a chiave pubblica, che sostituiscono la password con un sistema più sicuro e meno soggetto a errori o violazioni.

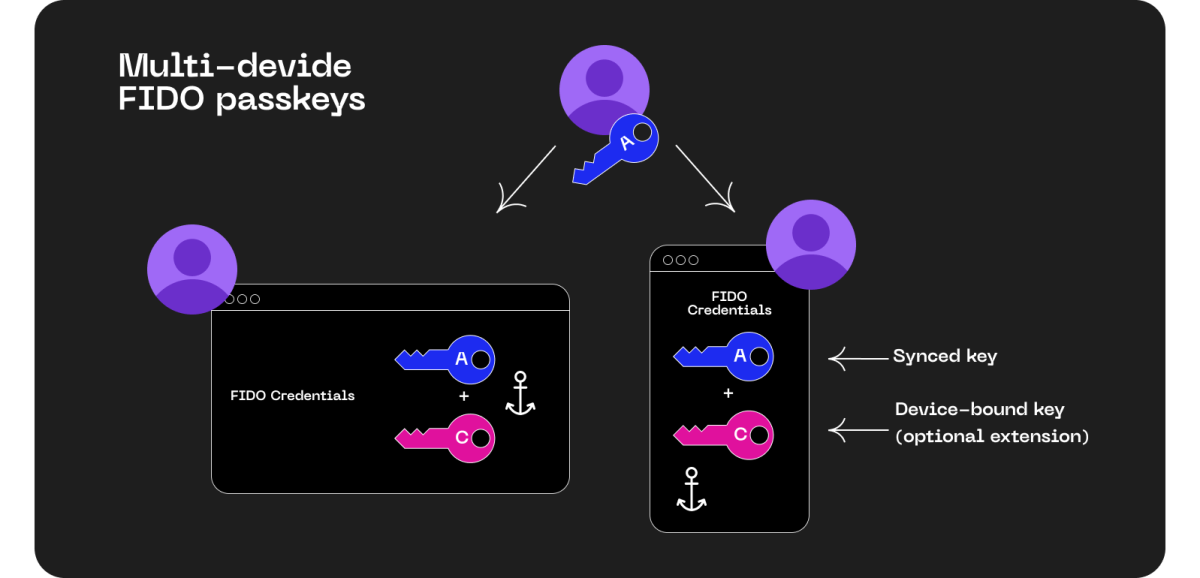

In pratica, quando un dipendente accede a un servizio aziendale con passkey, la verifica dell’identità avviene localmente sul dispositivo (tramite biometria o un PIN), senza che venga trasmessa o salvata una password sul server. La chiave privata resta sul dispositivo, mentre quella pubblica viene registrata nel sistema.

A livello aziendale, questo modello offre diversi vantaggi:

Apple, Google e Microsoft hanno già introdotto il supporto alle passkey nei rispettivi ecosistemi, con una roadmap condivisa tramite la FIDO Alliance. Questo rende più concreta la possibilità di utilizzare le passkey anche in ambito enterprise, sfruttando strumenti e dispositivi già presenti in azienda.

Tuttavia, la transizione richiede un’attenta pianificazione: compatibilità applicativa, formazione interna e politiche di backup sono elementi che vanno considerati prima dell’adozione su larga scala. In particolare, per aziende con team distribuiti o BYOD (Bring Your Own Device), la gestione cross-device delle passkey può richiedere soluzioni specifiche.

Parallelamente all’introduzione di nuovi sistemi di autenticazione, alcune piattaforme hanno cominciato a intervenire direttamente sul comportamento degli utenti. È il caso di Google, che sta implementando un sistema per bloccare la creazione di password deboli nei suoi strumenti, incluso Chrome e l’ambiente Android.

La funzione di controllo si attiva quando l’utente tenta di salvare una password considerata facilmente compromettibile (ad esempio con sequenze ripetitive o parole molto comuni). In questi casi, il sistema suggerisce l’uso di una password più robusta o generata automaticamente.

Per le aziende, si tratta di un aggiornamento che può rafforzare le policy di sicurezza IT già in atto, soprattutto nei contesti in cui gli utenti creano autonomamente account su servizi esterni (ad esempio SaaS, ambienti cloud o strumenti collaborativi).

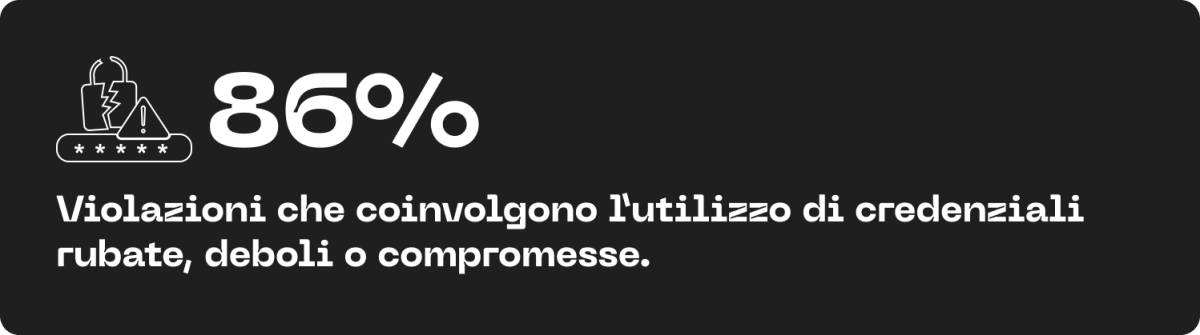

Secondo il Verizon Data Breach Investigations Report 2025, l’86% delle violazioni informatiche analizzate ha coinvolto l’utilizzo di credenziali rubate, deboli o compromesse. Un dato che conferma quanto il problema non sia solo tecnico, ma anche comportamentale.

.png)

L’approccio scelto da Google può quindi essere letto come un tentativo di standardizzare la qualità delle credenziali, limitando l’autonomia dell’utente solo nei casi in cui la scelta risulti effettivamente rischiosa. Questo può rivelarsi utile anche in ambienti lavorativi dove non tutte le postazioni sono controllate centralmente.

Naturalmente, l’efficacia di queste misure è maggiore se integrate in una strategia più ampia, che includa l’uso di password manager aziendali, autenticazione a più fattori e una governance chiara sull’identità digitale.

Un caso emblematico di vulnerabilità nei sistemi di sicurezza è emerso di recente, dopo il furto di gioielli dal valore stimato in 88 milioni di euro ai danni del Museo del Louvre. Le indagini successive hanno rivelato che, fino al 2014, la password per accedere ai server della videosorveglianza era semplicemente “Louvre”.

Già nel 2014, un audit condotto dall’Agenzia nazionale francese per la sicurezza dei sistemi informatici (ANSSI) aveva segnalato diverse criticità. Oltre all’uso di credenziali banali – come “THALES”, il nome del fornitore dei software – erano ancora in funzione sistemi operativi obsoleti, come Windows Server 2003, non più supportato da Microsoft dal 2015.

Il caso mostra come anche istituzioni culturali di rilievo internazionale possano rivelarsi esposte, quando le pratiche di base della sicurezza informatica vengono trascurate per anni.

L’evoluzione verso un modello di autenticazione basato su passkey e standard più rigidi nella scelta delle password può rappresentare per le aziende una occasione per migliorare i propri processi di accesso, sia dal punto di vista della sicurezza che dell’efficienza operativa.

L’adozione delle passkey, in particolare, consente di:

Dal punto di vista dell’implementazione, è importante procedere per fasi. Nella maggior parte dei casi, le aziende mantengono una coesistenza temporanea tra password tradizionali, passkey e sistemi MFA, in modo da garantire compatibilità con applicazioni legacy o utenti esterni.

Anche i fornitori di password manager aziendali stanno adeguando le loro piattaforme per supportare l’uso delle passkey, offrendo un punto di controllo unificato per le identità digitali. Questo consente di non perdere visibilità sugli accessi, anche in ambienti complessi o multi-cloud.

L’adozione di passkey e il blocco delle credenziali deboli sono strumenti che possono contribuire a rafforzare l’architettura di sicurezza esistente, se integrati in un disegno più ampio e coerente con gli obiettivi dell’organizzazione.

Quantico supporta aziende e pubbliche amministrazioni nel costruire un sistema di sicurezza informatica conforme, efficace e integrato nei processi aziendali. Contattaci per una consulenza o per iniziare subito un piano di adeguamento strutturato.